Comment échanger des informations entre deux ordinateurs ?

Grâce à une simple clé USB :

- Avantage : facilité de mise en œuvre et aucune installation d’équipement supplémentaire.

- Inconvénient : fastidieux pour le transfert de beaucoup de données.

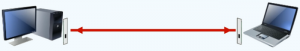

Avec une liaison filaire :

- Avantage : facilite le transfert des données car il n’est plus nécessaire de se déplacer entre les ordinateurs.

- Inconvénient : installation d’un équipement pour faire communiquer les ordinateurs entre eux.

Retenir : un réseau informatique est un ensemble d’ordinateurs reliés entre eux pour pouvoir se communiquer de l’information.

Comment mettre en réseau trois ordinateurs et plus ?

La solution est d’utiliser un commutateur (ou switch) :

- une sorte de prise multiple réseau ;

- on peut y connecter un, deux, trois ordinateurs et plus sur ses ports réseau (RJ45) ;

- on peut y connecter une imprimante réseau ;

- on peut y connecter un point d’accès wifi ;

- on peut y connecter un serveur dont les données qu’il contient seront accessibles par tous les ordinateurs.

Retenir : le réseau d’ordinateurs ainsi constitué s’appelle un réseau local ou LAN de l’anglais Local Area Network. C’est le type de réseau utilisé pour une entreprise ou un établissement scolaire.

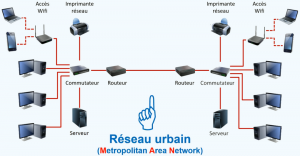

Comment connecter deux réseaux ensemble ?

La solution est d’utiliser un routeur :

- il permet d’interconnecter les réseaux entre eux.

Retenir : le réseau d’ordinateurs ainsi constitué s’appelle un réseau urbain ou MAN de l’anglais Metropolitan Area Network.

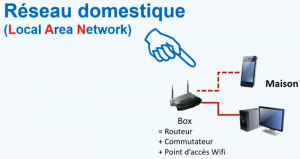

Comment réaliser un réseau à la maison ?

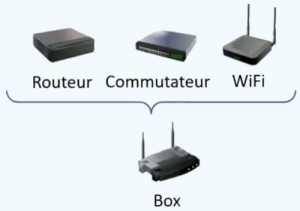

La solution est d’utiliser une « Box » :

- les routeur, commutateur et point d’accès wifi y sont regroupés dans une « boîte » ;

- on peut y connecter un ordinateur par cable réseau ;

- on peut y connecter des appareils mobiles par wifi ;

- on peut aussi y connecter d’autre appareils filaires comme une imprimante réseau ou un décodeur TV.

Retenir : le réseau ainsi constitué s’appelle un réseau domestique qui est aussi un réseau local (LAN) simplifié.

Comment est fait le réseau 4G ?

De façon simplifiée, il utilise un routeur, un transmetteur et une antenne relais :

- on peut y connecter des appareils mobiles munis d’une carte SIM de l’anglais Subscriber Identity Module ;

- le réseau téléphonique lui est relié mais reste un réseau indépendant.

Retenir : le réseau ainsi constitué s’appelle un réseau mobile.

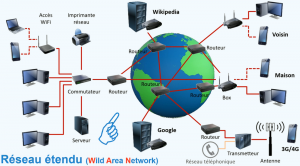

Et le réseau Internet ?

C’est le réseau des réseaux qui connecte entre tous les réseau du monde grâce à une multitude de routeurs :

- les routeurs sont tous interconnectés ;

- les serveurs qui contiennent les sites Internet y sont connectés.

Retenir : le réseau ainsi constitué s’appelle un réseau étendu ou WAN de l’anglais Wide Area Network.

Qu’est-ce qu’un Cloud ?

Cloud est un terme anglais qui signifie Nuage :

- il est constitué de serveurs connectés au réseau étendu et n’est donc accessible que par Internet ;

- il permet de stocker ses données sur des ordinateurs distants ;

- les données ne sont jamais perdues ;

- les même données sont accessibles sur tous les équipements informatiques de leur propriétaire.

Retenir : le Cloud ou nuage informatique (Cloud Computing) est la mise en réseau de serveurs de stockage de données à distance accessibles par internet.

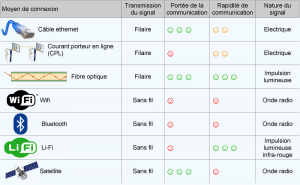

Quels sont les moyens de connexion à un réseau ?

Le choix de la solution du moyen de connexion se fait en fonction :

- de la nature de l’équipement (appareil fixe ou mobile) ;

- de la portée du signal ;

- de la rapidité du signal.

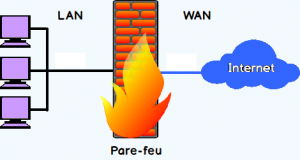

Comment protéger un réseau ?

Le piratage, l’usurpation d’identité, les programmes malveillants et la fraude en ligne sont des menaces courantes auxquelles les utilisateurs peuvent faire face lorsqu’ils s’exposent en connectant leurs ordinateurs à un réseau ou à Internet. La solution est d’utiliser un pare-feu (firefall en anglais soit mur de feu) :

- dispositif de sécurité qui surveille le trafic réseau entrant et sortant et autorise ou bloque les paquets de données en fonction d’un ensemble de règles de sécurité ;

- il crée une barrière entre ton réseau local et le trafic de données provenant de réseaux externes tel Internet ;

- il bloque le trafic malveillant tel que les virus et les attaques des pirates (hacker) informatiques qui veulent voler les données sensibles.

Activités associées:

- DNB de technologie sur les réseaux informatiques, PDF, 295.1 ko

- Tactiléo : Connectez vous a votre compte Tactileo en passant par PCN puis « Mediacentre » et cliquer sur ce lien.

- Réseau collège Technofash